自分のメールアドレスからスパムを受信するのはなぜですか?

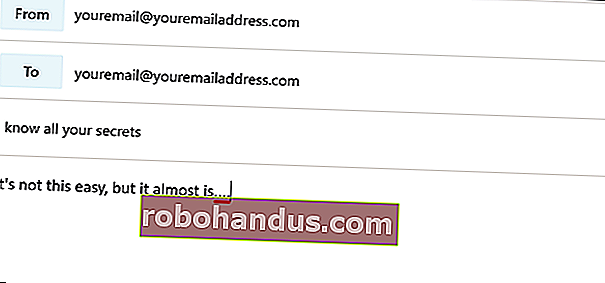

自分のメールアドレスから送信されたように見えるスパムや恐喝を見つけるためだけにメールを開いたことがありますか?あなたは一人じゃない。電子メールアドレスの偽造はなりすましと呼ばれ、残念ながら、それについてできることはほとんどありません。

スパマーがあなたのメールアドレスをスプーフィングする方法

なりすましはメールアドレスを偽造する行為であるため、送信者以外の誰かからのものであるように見えます。多くの場合、なりすましは、メールがあなたの知っている人、または銀行やその他の金融サービスなどの提携企業から送信されたものだと思わせるために使用されます。

残念ながら、電子メールのなりすましは非常に簡単です。多くの場合、電子メールシステムには、「差出人」フィールドに入力した電子メールアドレスが本当に自分のものであることを確認するためのセキュリティチェックがありません。それはあなたが郵便に入れる封筒によく似ています。郵便局が手紙を返送できないことを気にしないのであれば、返送先住所に好きなものを書くことができます。郵便局には、封筒に書いた差出人住所に本当に住んでいるかどうかを知る方法もありません。

電子メールの偽造も同様に機能します。Outlook.comのようないくつかのオンラインサービスは、 やるあなたは電子メールを送信し、偽造アドレスを持つ1を送信することを防ぐ可能性がある場合のアドレスからに注意を払うを。ただし、一部のツールでは、必要なものを何でも入力できます。独自の電子メール(SMTP)サーバーを作成するのと同じくらい簡単です。詐欺師が必要とするのはあなたの住所だけであり、多くのデータ侵害の1つから購入する可能性があります。

詐欺師があなたのアドレスを偽装するのはなぜですか?

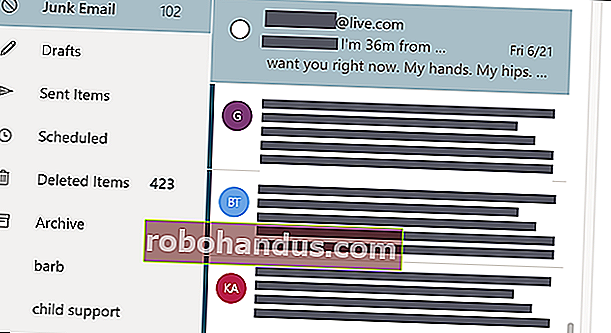

詐欺師は、一般的に2つの理由のいずれかで、あなたのアドレスから送信されたように見える電子メールを送信します。 1つ目は、スパム保護を回避することを期待することです。自分にメールを送信する場合は、重要なことを思い出そうとしている可能性があり、そのメッセージにスパムのラベルを付けたくないでしょう。したがって、詐欺師は、あなたのアドレスを使用することで、スパムフィルタが気付かず、メッセージが通過することを望んでいます。主張しているドメイン以外のドメインから送信された電子メールを識別するためのツールは存在しますが、電子メールプロバイダーはそれらを実装する必要があります。残念ながら、多くのツールは実装していません。

詐欺師があなたのメールアドレスを偽装する2つ目の理由は、正当性を理解するためです。なりすましメールがアカウントの侵害を主張することは珍しくありません。「このメールを自分に送信した」ということは、「ハッカー」のアクセスの証拠として機能します。さらに証拠として、侵害されたデータベースから取得したパスワードまたは電話番号が含まれている場合もあります。

詐欺師は通常、あなたに関する危険な情報やWebカメラから撮影した写真を持っていると主張します。その後、身代金を支払わない限り、彼は最も近い連絡先にデータを公開すると脅迫します。最初は信じられそうです。結局のところ、彼らはあなたの電子メールアカウントにアクセスできるようです。しかし、それがポイントです。詐欺師は証拠を偽造しています。

問題と戦うために電子メールサービスが行うこと

誰でも簡単に返信用メールアドレスを偽造できるという事実は、新しい問題ではありません。また、電子メールプロバイダーはスパムであなたを悩ませたくないので、この問題に対処するためのツールが開発されました。

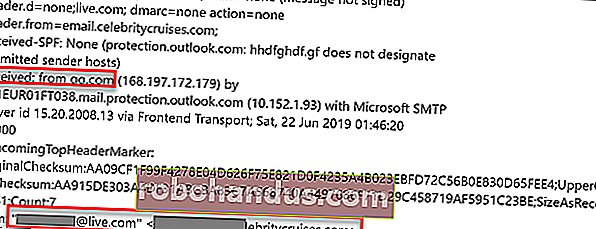

1つ目はSenderPolicy Framework(SPF)で、いくつかの基本原則で機能します。すべての電子メールドメインには、ドメインネームシステム(DNS)レコードのセットが付属しています。これらのレコードは、トラフィックを正しいホスティングサーバーまたはコンピューターに転送するために使用されます。SPFレコードはDNSレコードで機能します。メールを送信すると、受信サービスは提供されたドメインアドレス(@ gmail.com)を発信元IPおよびSPFレコードと比較して、それらが一致することを確認します。Gmailアドレスからメールを送信する場合、そのメールには、Gmailで制御されているデバイスから送信されたものであることも示されている必要があります。

残念ながら、SPFだけでは問題は解決しません。誰かが各ドメインでSPFレコードを適切に維持する必要がありますが、これは常に発生するとは限りません。詐欺師がこの問題を回避するのも簡単です。メールを受信すると、メールアドレスではなく名前しか表示されない場合があります。スパマーは、実際の名前用に1つの電子メールアドレスを入力し、SPFレコードと一致する送信アドレス用に別の電子メールアドレスを入力します。したがって、スパムとは見なされず、SPFも表示されません。

企業はまた、SPFの結果をどうするかを決定する必要があります。ほとんどの場合、システムが重要なメッセージを配信しないリスクを冒すのではなく、電子メールを通過させることで解決します。SPFには、情報をどう処理するかに関する一連のルールはありません。チェックの結果を提供するだけです。

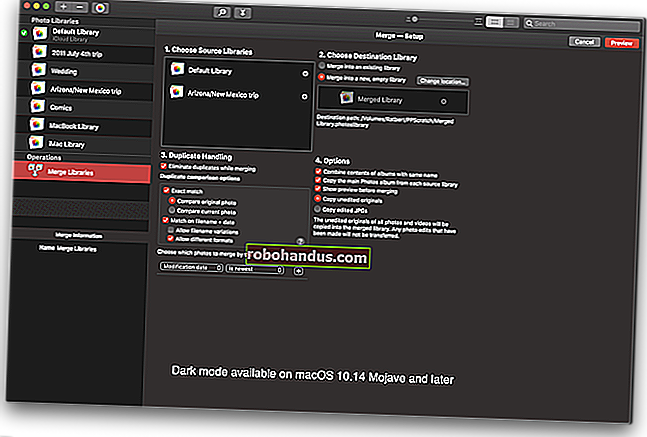

これらの問題に対処するために、Microsoft、Google、およびその他の企業は、ドメインベースのメッセージ認証、レポート、および適合性(DMARC)検証システムを導入しました。SPFと連携して、潜在的なスパムとしてフラグが付けられた電子メールを処理するためのルールを作成します。DMARCは最初にSPFスキャンをチェックします。それが失敗した場合、管理者によって別の方法で構成されていない限り、メッセージの通過を停止します。SPFが合格した場合でも、DMARCは、「From:」フィールドに表示されている電子メールアドレスが電子メールの送信元のドメインと一致することを確認します(これはアライメントと呼ばれます)。

残念ながら、Microsoft、Facebook、Googleの支援があっても、DMARCはまだ広く使用されていません。Outlook.comまたはGmail.comのアドレスをお持ちの場合は、DMARCの恩恵を受けている可能性があります。ただし、2017年後半までに、フォーチュン500企業のうち検証サービスを実装したのは39社のみでした。

セルフアドレススパムについてできること

残念ながら、スパマーがあなたのアドレスをスプーフィングするのを防ぐ方法はありません。うまくいけば、使用する電子メールシステムはSPFとDMARCの両方を実装しており、これらの対象となる電子メールは表示されません。彼らは直接スパムに行くべきです。電子メールアカウントでスパムオプションを制御できる場合は、それらをより厳密にすることができます。正当なメッセージも失われる可能性があることに注意してください。スパムボックスを頻繁にチェックしてください。

自分からなりすましメッセージを受け取った場合は、無視してください。添付ファイルやリンクをクリックしたり、要求された身代金を支払ったりしないでください。スパムまたはフィッシングとしてマークするか、削除してください。アカウントが危険にさらされているのではないかと心配している場合は、安全のためにアカウントをロックしてください。パスワードを再利用する場合は、現在のパスワードを共有するすべてのサービスでパスワードをリセットし、それぞれに新しい一意のパスワードを割り当てます。あまりにも多くのパスワードでメモリを信頼できない場合は、パスワードマネージャーを使用することをお勧めします。

連絡先からなりすましメールを受信することを心配している場合は、メールヘッダーの読み方を学ぶ価値があるかもしれません。